Specialisté z ESETu objevili nový škodlivý kód pro Android s názvem PromptSpy. Je přitom zajímavý tím, že jde o vůbec první známý případ, kdy malware na této platformě během útoku využívá generativní umělou inteligenci, konkrétně model Google Gemini, který útočníkům pomáhá dynamicky reagovat na prostředí napadeného zařízení.

„Malware pro platformu Android často spoléhá na navigaci založenou na uživatelském rozhraní. Využití generativní AI tak útočníkům umožňuje přizpůsobit se prakticky jakémukoli zařízení, rozvržení nebo verzi operačního systému. To může výrazně rozšířit množinu potenciálních obětí,“ říká Lukáš Štefanko, bezpečnostní expert společnosti ESET, který PromptSpy objevil. „Hlavním účelem malwaru PromptSpy je nasadit vestavěný modul VNC, který operátorům poskytne vzdálený přístup k zařízení oběti. Tento škodlivý kód pro platformu Android také zneužívá Služby usnadnění k blokování odinstalace, a to překrytím této možnosti neviditelnými prvky. Dokáže také zachytit data z uzamčené obrazovky a nahrát aktivitu obrazovky jako video. Se svým řídícím serverem komunikuje pomocí šifrování AES,“ dodává.

Jak PromptSpy funguje?

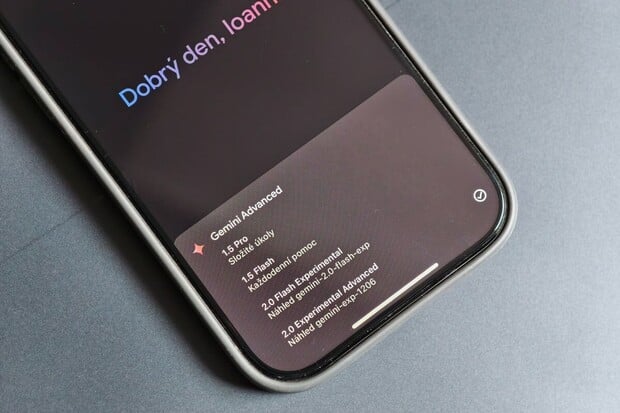

Malware spoléhá na zneužití Služeb usnadnění přístupu (Accessibility Services), které mu umožňují manipulovat s uživatelským rozhraním. Pomocí předdefinovaného promptu komunikuje s modelem Gemini, jenž interpretuje prvky na obrazovce a generuje konkrétní pokyny, jak provést požadované gesto nebo akci. Cílem této části kódu je jediné: zajistit, aby škodlivá aplikace zůstala aktivní a nebyla snadno ukončena. Model i prompt jsou pevně zakódované a nelze je během útoku měnit.

Generativní AI ale tvoří jen menší část celého kódu. Hlavním cílem PromptSpy je nasadit do zařízení modul Virtual Network Computing (VNC), jenž umožní útočníkům:

- sledovat obrazovku oběti v reálném čase,

- provádět vzdálené akce,

- pořizovat snímky obrazovky,

- nahrávat aktivitu displeje jako video,

- shromažďovat informace o zařízení,

- zachytit data i z uzamčené obrazovky.

Komunikace s řídicím serverem přitom probíhá prostřednictvím šifrování AES. Malware navíc aktivně blokuje pokusy o odinstalaci – překrývá příslušnou volbu neviditelnými prvky. PromptSpy se každopádně, jako obvykle, šíří mimo oficiální obchod Google Play, konkrétně prostřednictvím samostatné webové stránky. Škodlivá aplikace nese název MorganArg a její vizuální styl připomíná americkou banku JPMorgan Chase. Podle jazykové lokalizace a distribučních stop se přitom zdá, že kampaň cílí primárně na uživatele v Argentině.

Jak se bránit a jak malware odstranit?

Protože PromptSpy blokuje standardní odinstalaci, jedinou možností odstranění je restart zařízení do nouzového režimu (Safe Mode), kde jsou aplikace třetích stran deaktivovány. Postup se může lišit podle výrobce, obvykle však zahrnuje:

- Podržení tlačítka napájení.

- Dlouhé podržení volby „Vypnout“.

- Potvrzení restartu do nouzového režimu.

Po restartu lze aplikaci MorganArg standardně odinstalovat v Nastavení → Aplikace.

„I když PromptSpy používá Gemini jen v jedné ze svých funkcí, stále to ukazuje, jak může implementace těchto nástrojů pomoct škodlivému kódu, aby byl dynamičtější, a útočníkům umožnit automatizovat akce, které by byly tradičními skripty obtížně proveditelné,“ zakončuje Štefanko z ESETu.